本文最后更新于118 天前,如有错误请发送邮件到2176284372@qq.com

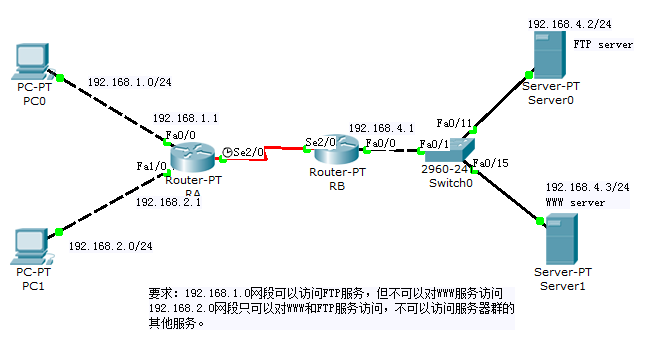

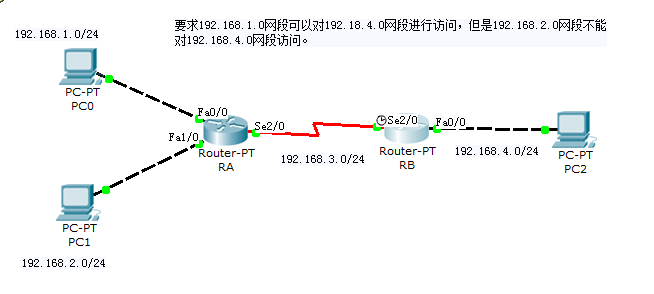

为了在 Cisco Packet Tracer 中实现你描述的网络拓扑及需求,我们需要分三个步骤进行:基础配置(IP 分配)、实现全网通(静态路由)、以及应用访问控制列表(ACL)。

1. 基础 IP 地址分配

首先,请确保所有接口已打开 (no shutdown) 并配置了正确的 IP 地址。

| 设备 | 接口 | IP 地址 | 子网掩码 | 默认网关 |

|---|---|---|---|---|

| PC0 | NIC | 192.168.1.2 | 255.255.255.0 | 192.168.1.1 |

| PC1 | NIC | 192.168.2.2 | 255.255.255.0 | 192.168.2.1 |

| PC2 | NIC | 192.168.4.2 | 255.255.255.0 | 192.168.4.1 |

| RA | Fa0/0 | 192.168.1.1 | 255.255.255.0 | – |

| RA | Fa1/0 | 192.168.2.1 | 255.255.255.0 | – |

| RA | Se2/0 | 192.168.3.1 | 255.255.255.0 | – |

| RB | Se2/0 | 192.168.3.2 | 255.255.255.0 | – |

| RB | Fa0/0 | 192.168.4.1 | 255.255.255.0 | – |

2. 实现全网通(静态路由)

要让 1.0、2.0 和 4.0 网段互通,路由器必须知道如何到达对方的网段。

在 RA 上配置:(告知 RA 如何去往 4.0 网段)

RA(config)# ip route 192.168.4.0 255.255.255.0 192.168.3.2

在 RB 上配置:(告知 RB 如何回包给 1.0 和 2.0 网段)

RB(config)# ip route 192.168.1.0 255.255.255.0 192.168.3.1

RB(config)# ip route 192.168.2.0 255.255.255.0 192.168.3.1

此时,所有 PC 之间应该可以互相 Ping 通。

3. 配置 ACL 访问控制

需求:

- 允许

192.168.1.0访问192.168.4.0 - 拒绝

192.168.2.0访问192.168.4.0

最佳实践建议: 对于简单的源地址过滤,我们可以使用标准 ACL(Standard ACL)。标准 ACL 建议放置在离目的地最近的路由器上。在这个案例中,就是在 RB 上配置。

在 RB 上配置标准 ACL:

RB(config)# access-list 1 permit 192.168.1.0 0.0.0.255

RB(config)# access-list 1 deny 192.168.2.0 0.0.0.255

RB(config)# access-list 1 permit any # 允许其他所有流量(如果有的话)

# 将 ACL 应用到接口

# 我们要保护 4.0 网段,所以在 RB 的 Fa0/0 出口方向拦截

RB(config)# interface FastEthernet0/0

RB(config-if)# ip access-group 1 out

注意: ACL 末尾隐藏了一跳

deny any,所以如果你不加上permit any,除了 1.0 以外的所有网段都将无法通过该接口。

4. 验证测试

- PC0 (1.0 网段) -> PC2 (4.0 网段): * 在 PC0 的 Command Prompt 输入

ping 192.168.4.2,结果应为 Success。 - PC1 (2.0 网段) -> PC2 (4.0 网段): * 在 PC1 的 Command Prompt 输入

ping 192.168.4.2,结果应为 Destination host unreachable (由 RB 拦截)。 - 查看 ACL 状态:

- 在 RB 上输入

show access-lists,你可以看到匹配成功的次数(matches)。