本文最后更新于118 天前,如有错误请发送邮件到2176284372@qq.com

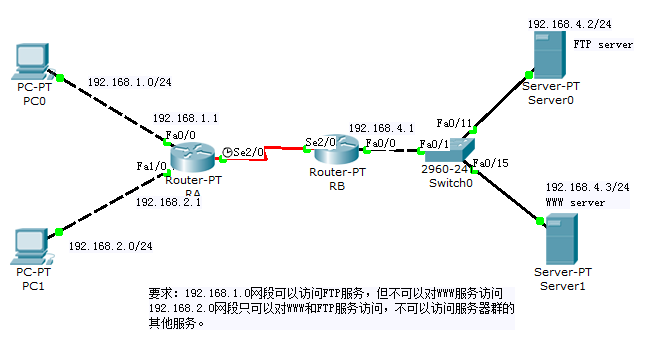

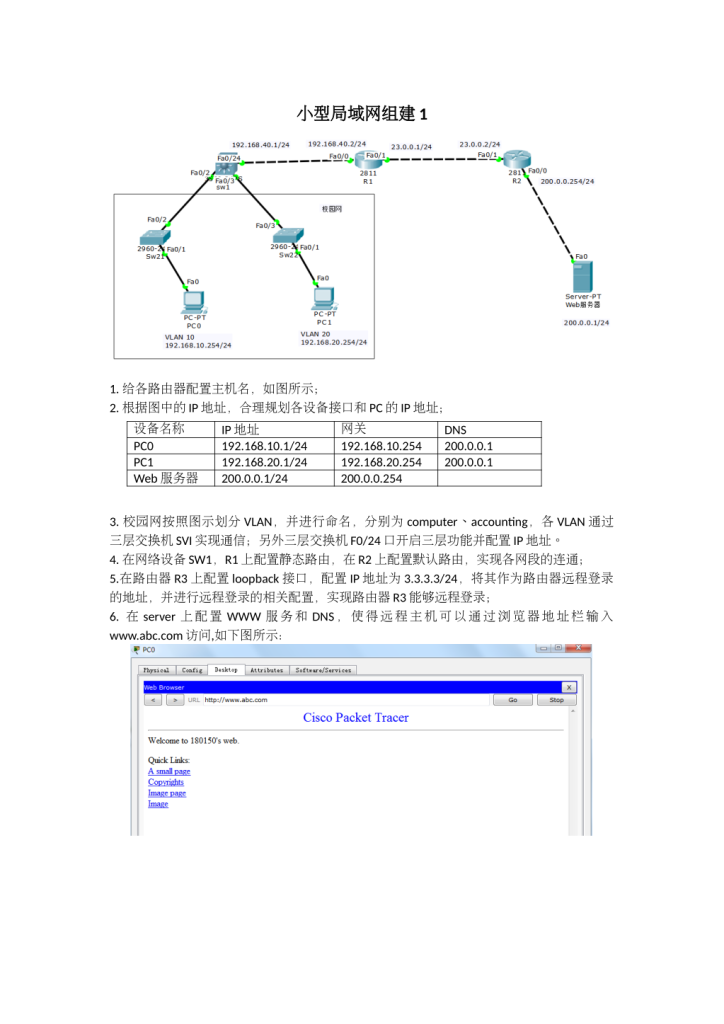

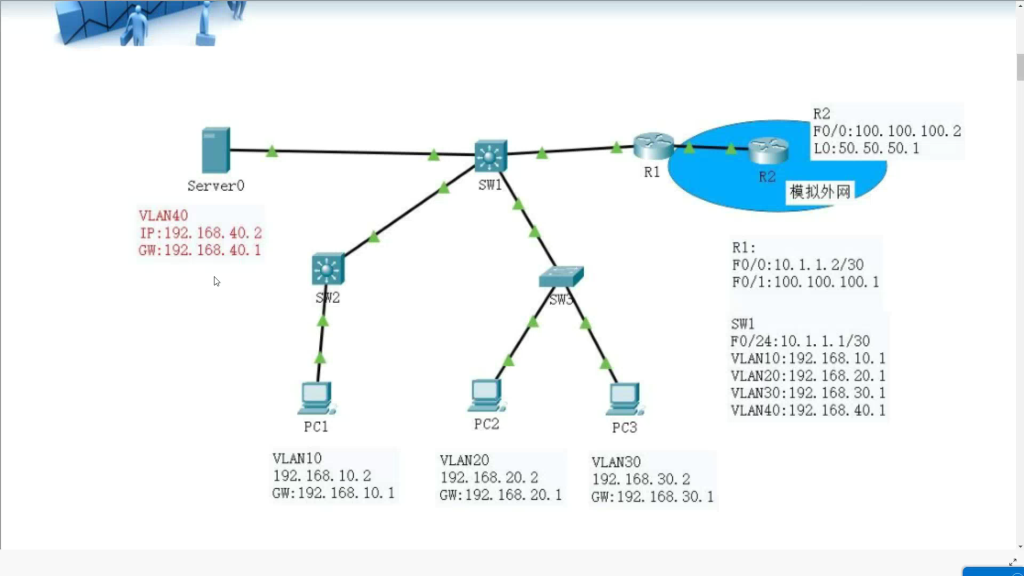

例图:

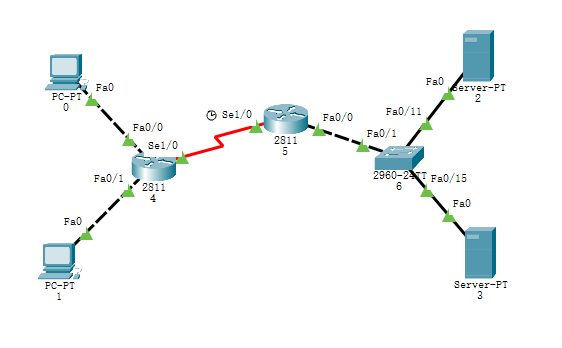

实操:

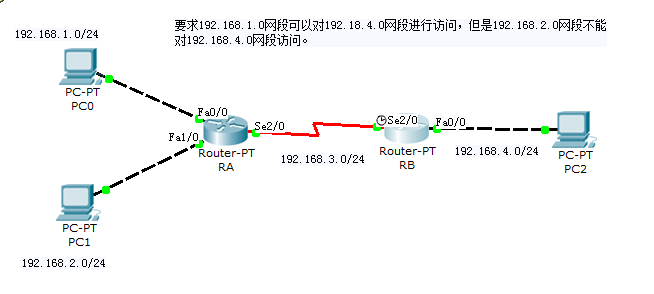

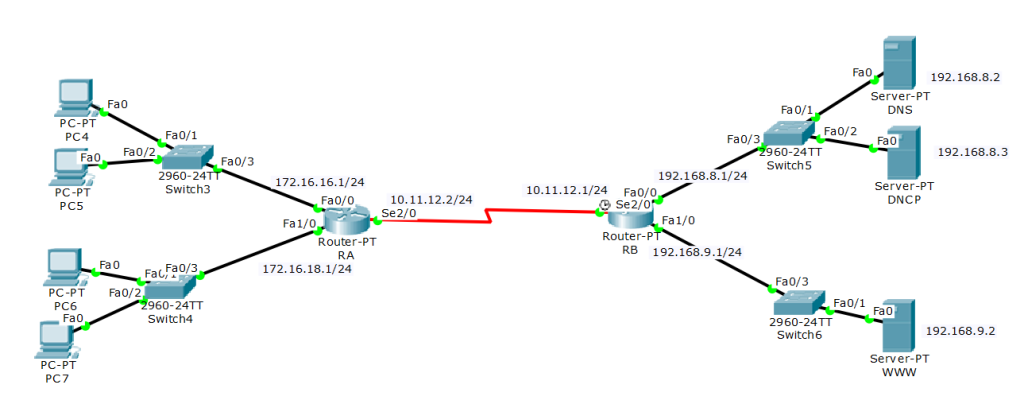

这是一份在 Cisco Packet Tracer 中从零开始实现该实验的手把手教学步骤。我们将分为 拓扑搭建、IP 配置、路由实现 和 ACL 应用 四个阶段。

第一阶段:搭建物理拓扑

- 放置设备:

- 路由器:放置两台

Router-PT(命名为 RA 和 RB)。 - 交换机:在右侧放置一台

2960交换机。 - 终端:左侧放置两台 PC(PC0, PC1),右侧放置两台 Server(Server0, Server1)。

- 连接线缆:

- PC0 连 RA 的 Fa0/0;PC1 连 RA 的 fa0/1。

- RA 的 Se2/0 连 RB 的 Se2/0(使用 Serial DCE 线缆)。

- RB 的 Fa0/0 连交换机;交换机再连接两台服务器。

第二阶段:配置终端设备 IP

请双击每个设备,进入 Desktop -> IP Configuration 进行设置:

| 设备 | IP 地址 | 子网掩码 | 默认网关 |

|---|---|---|---|

| PC0 | 192.168.1.2 | 255.255.255.0 | 192.168.1.1 |

| PC1 | 192.168.2.2 | 255.255.255.0 | 192.168.2.1 |

| Server0 (FTP) | 192.168.4.2 | 255.255.255.0 | 192.168.4.1 |

| Server1 (WWW) | 192.168.4.3 | 255.255.255.0 | 192.168.4.1 |

提示:点击服务器的 Services 选项卡,确保 HTTP 和 FTP 服务处于

On状态。

第三阶段:配置路由器接口与路由

我们需要先让网络“全通”,再进行限制。

1. 配置 RA 路由器

单击 RA,进入 CLI 面板:

Router> enable

Router# configure terminal

# 配置连接 PC0 的接口

Router(config)# interface fa0/0

Router(config-if)# ip address 192.168.1.1 255.255.255.0

Router(config-if)# no shutdown

# 配置连接 PC1 的接口

Router(config)# interface fa0/1

Router(config-if)# ip address 192.168.2.1 255.255.255.0

Router(config-if)# no shutdown

# 配置连接 RB 的串口

Router(config)# interface serial 1/0

Router(config-if)# ip address 192.168.3.1 255.255.255.0

Router(config-if)# no shutdown

# 添加静态路由指向服务器网段

Router(config)# ip route 192.168.4.0 255.255.255.0 192.168.3.2

Router(config)# ip routing

2. 配置 RB 路由器

Router> enable

Router# configure terminal

# 配置连接 RA 的串口

Router(config)# interface serial 1/0

Router(config-if)# ip address 192.168.3.2 255.255.255.0

Router(config-if)# no shutdown

# 配置连接服务器侧的接口

Router(config)# interface fa0/0

Router(config-if)# ip address 192.168.4.1 255.255.255.0

Router(config-if)# no shutdown

# 添加静态路由指回 PC 网段

Router(config)# ip route 192.168.1.0 255.255.255.0 192.168.3.1

Router(config)# ip route 192.168.2.0 255.255.255.0 192.168.3.1

Router(config)# ip routing

第四阶段:配置并应用 ACL(关键步骤)

这一步将根据你的具体需求设置权限。

1. 在 RA 上编写规则

继续在 RA 的 CLI 中输入:

# 规则 101:针对 1.0 网段 (PC0)

# 允许访问 FTP 及其数据传输

access-list 101 permit tcp 192.168.1.0 0.0.0.255 host 192.168.4.2 eq ftp

# 禁止访问 WWW

access-list 101 deny tcp 192.168.1.0 0.0.0.255 host 192.168.4.3 eq www

# 允许其他所有(如 Ping)

access-list 101 permit ip any any

# 规则 102:针对 2.0 网段 (PC1)

# 仅允许访问 WWW 和 FTP,其他全部拒绝

access-list 102 permit tcp 192.168.2.0 0.0.0.255 host 192.168.4.3 eq www

access-list 102 permit tcp 192.168.2.0 0.0.0.255 host 192.168.4.2 eq ftp

2. 应用到物理接口

必须将 ACL 挂载到接口上,规则才会生效。

# 在 PC0 进入路由器的接口应用 101

Router(config)# interface fa0/0

Router(config-if)# ip access-group 101 in

# 在 PC1 进入路由器的接口应用 102

Router(config)# interface fa0/1

Router(config-if)# ip access-group 102 in

第五阶段:验证(测试你的成果)

- 测试 PC0 (192.168.1.2):

- 打开 Desktop -> Web Browser,输入

192.168.4.3。结果:无法访问(Timeout)。 - 打开 Command Prompt,输入

ftp 192.168.4.2。结果:提示输入用户名(Success)。 - 在 CMD 输入

ping 192.168.4.3。结果:可以 Ping 通。

- 测试 PC1 (192.168.2.2):

- 访问

192.168.4.3的网页。结果:成功显示网页。 - 在 CMD 输入

ping 192.168.4.3。结果:Request timed out(因为被 ACL 末尾的隐藏拒绝规则拦截了)。

nb